Notre plan pour sécuriser l'argent a Hero

Tech Security Roadmap

Adam Soto

Contexte

- Transition de l'envoie d'argent offline a online (business account)

- ACPR et la licence bancaire

Problématique

- Comment sécuriser un flow online ?

- Quelles mesures mettre en place pour plaire a l'ACPR ?

- Comment garder notre célérité ?

- Comment mettre en place ces nouvelles mesures ?

-

Sécurité des données :

- Chiffrement des données en transit et au repos.

- Protocoles de sécurité pour prévenir les atteintes à la vie privée.

-

Gestion des risques :

- Systèmes de gestion des risques pour identifier, évaluer et atténuer les risques financiers, opérationnels et de conformité.

-

Conformité réglementaire :

- Respect des normes de lutte contre le blanchiment d'argent (AML) et de lutte contre le financement du terrorisme (CFT).

- Procédures de vérification d'identité, surveillance des transactions et déclaration des activités suspectes.

Que veux l'ACPR ?

-

Sécurité des données :

-

Obfuscation des logs

- Utilisation du protocole HTTPS pour chiffrer les données transitant sur le réseau.

- Stockage des données sensibles dans des bases de données chiffrées à l'aide d'algorithmes de chiffrement forts.

-

-

Gestion des risques :

- Risk Engine + équipe fraud review manuelle

-

Conformité réglementaire :

- Mise en place de procédures de vérification d'identité rigoureuses lors de l'inscription des clients. (OPS)

- Surveillance automatisée des transactions à la recherche de modèles suspects conformément aux directives AML et CFT. (Tech incoming)

Mesures & Stratégies

-

Sécurité des systèmes informatiques :

- Pare-feu, systèmes de détection des intrusions et gestion des vulnérabilités pour protéger contre les cyberattaques.

-

Gestion de la continuité des activités :

- Plans de continuité des activités pour assurer la disponibilité continue des services en cas d'incidents majeurs.

-

Sécurité des paiements :

- Protocoles de sécurité pour garantir l'intégrité des transactions et prévenir la fraude.

Que veux l'ACPR ?

-

Sécurité des systèmes informatiques :

-

WhiteListing / Blacklisting pour filtrer le trafic entrant et sortant, en bloquant les activités suspectes.

-

VPN / Antivirus

-

-

Gestion de la continuité des activités :

- Plans de continuité des activités manuelle pour assurer la disponibilité continue des services en cas d'incidents majeurs.

-

Sécurité des paiements :

- Risk engine

- Isolation de l'environnement de prod

- Protection de la database de prod

- ...

Mesures & Stratégies

-

Sécurité des systèmes informatiques :

- Utilisation de systèmes de détection des intrusions pour surveiller en temps réel les comportements anormaux dans le réseau.

- Analyse régulière des vulnérabilités du système et application, suivie d'une correction immédiate des failles découvertes.

-

Gestion de la continuité des activités :

- Plans de continuité des activités automatique pour assurer la disponibilité continue des services en cas d'incidents majeurs.

-

Sécurité des paiements

-

Risk Engine se basant sur de l'IA

-

Mesures & Stratégies - Next

-

Formation et sensibilisation

-

Audit et conformité

Que veux l'ACPR ?

-

Formation et sensibilisation :

- Formation régulière des employés sur les pratiques de sécurité, la confidentialité des données et les menaces potentielles.

-

Audit et conformité (next) :

- Audits de sécurité indépendants réguliers pour s'assurer de la conformité aux normes de sécurité.

- Logger et tracer chaque action/accès sur notre prod

Mesures & Stratégies

Sécuriser les flux d'argent

- Itérations

- Solution

- HSM technology

- Protection du secret banking circle

- InMemory encryption

- https://t.ly/y22Qr

Itération: SURprotection

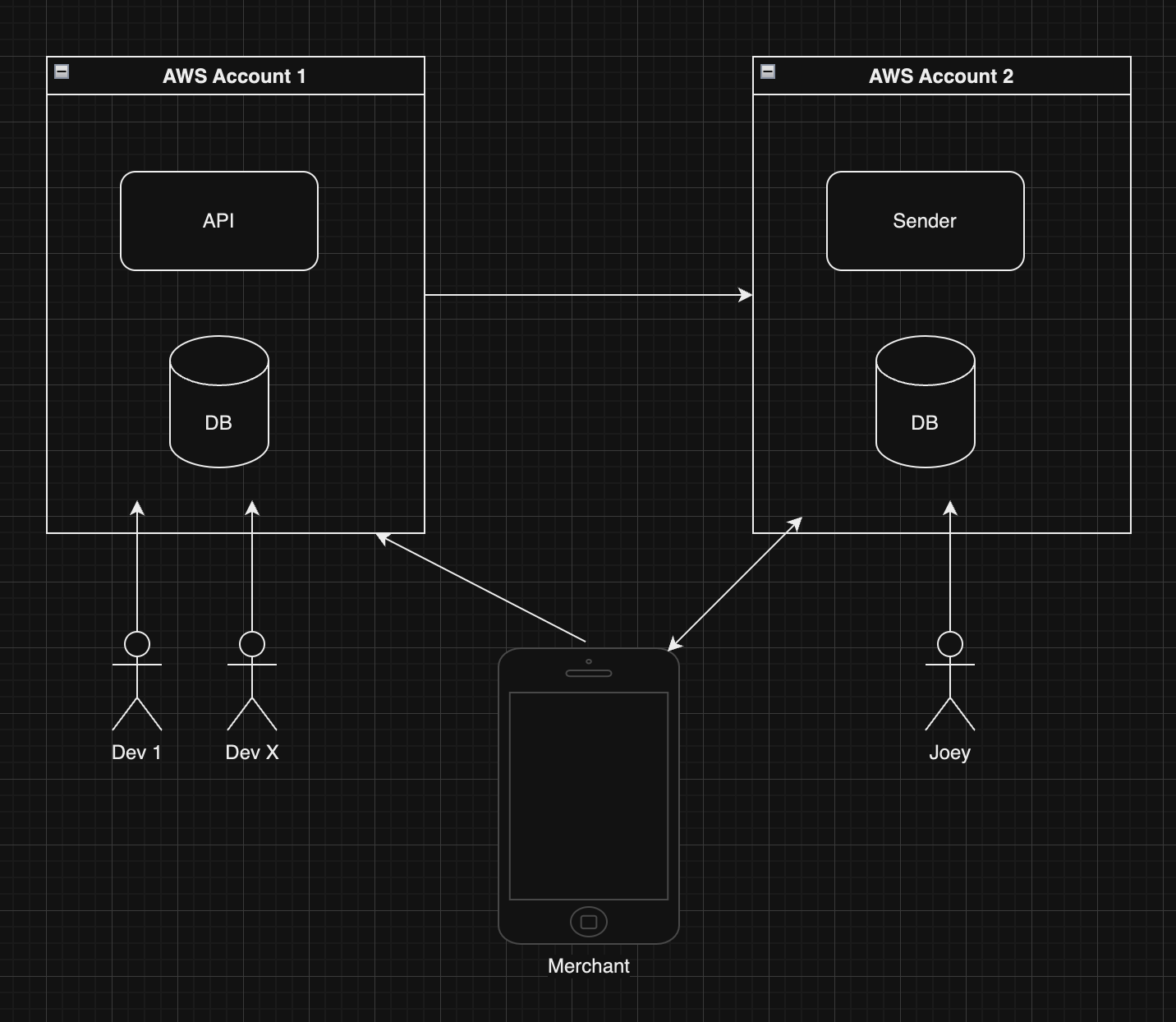

- Un account AWS isolé ou run le sender qui a accès aux secrets banking circle

- Une seule personne responsable et capable de mise a jour

Itération: ISOLATION

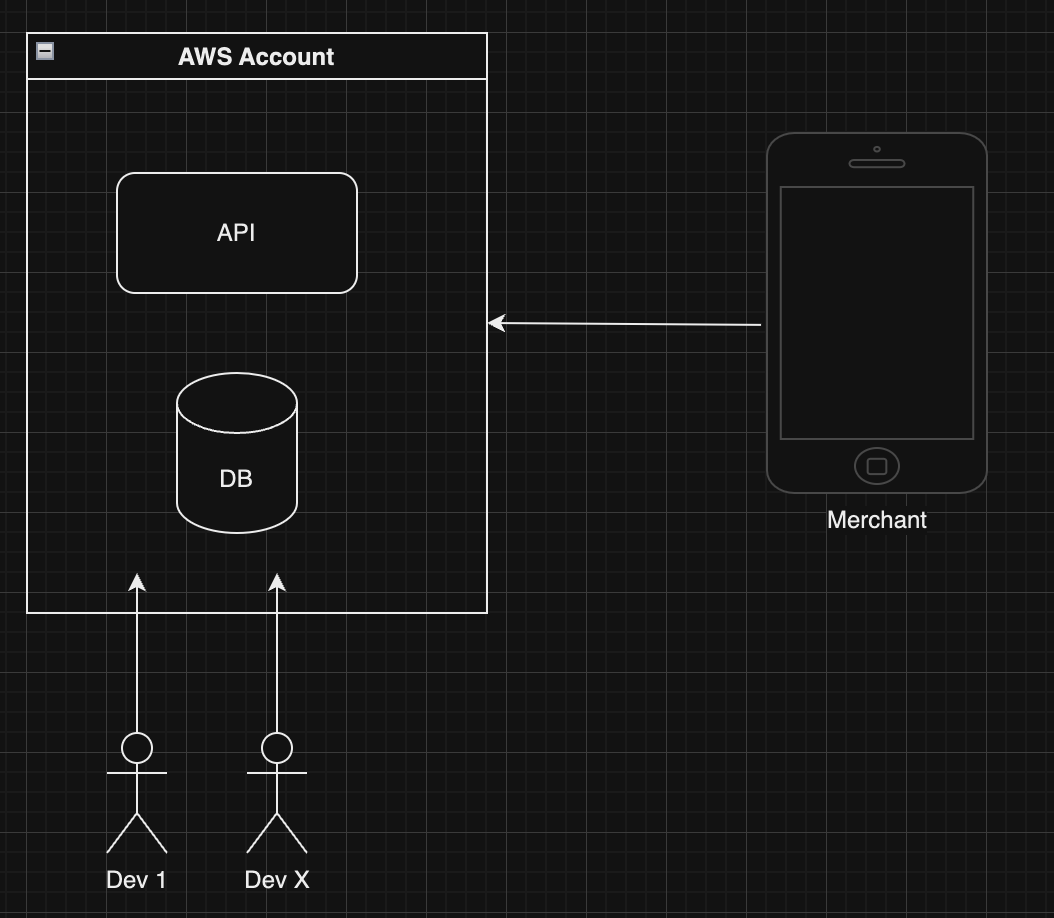

- Mettre en place ensemble des mesures pragmatiques sur l'ensemble du code

- S'améliorer en sécurité en tant qu'équipe

- Ne pas reproduire l'erreur du postTransfer

- 2FA

- Clé de chiffrement public/privée

Solution: L'équipe & Pragma

- Sécuriser en Interne Notre Codebase et Nos Processus de Mise en Production

- Protection des Branches sur Github

- Revue Obligatoire des Pull Requests

- Gestion des Secrets AWS

- Gestion des Droits IAM

- Rotation Automatique des Secrets

- Restreindre l'Accès à l'Infrastructure

- Création d'un Nouveau Rôle Ops

- Mise en Place de l'Auditing systématique

- Prévention Organisationnelle et Formations

- Sécurisation de la Data et des Flux

Evolution

NOOB

Vélocité

Data protégée

ACPR contente

Argent en sécurité

Insecure

Insecure

Insecure

Pro

Vélocité

Data protégée

ACPR contente

Argent en sécurité

Street Cred

1.

Review obligatoire des PR

2.

Commit impossible sur staging/main

3.

Secrets a chauds

4.

Business account

5.

Iterate...

Conclusion

Progressivement, pragmatiquement et ensemble

Desk

By Adam Soto

Desk

- 127